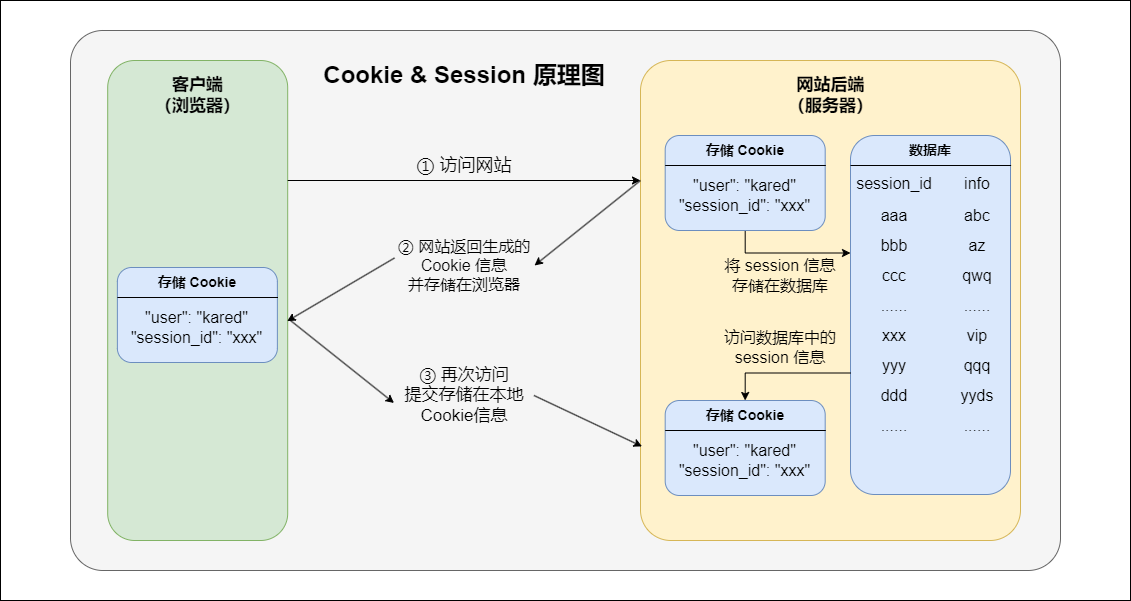

Loading... <div class="tip inlineBlock warning simple"> 🤖 本博客内容使用 GPT-4 技术进行润色 </div> 在数字化时代,Web 身份验证是保障网络安全和提升用户体验的核心。每次我们登录网站时,都会涉及到一系列身份验证机制,其中最关键的是 Cookie 和 Session。本篇博客将深入探讨 Cookie 和 Session 的工作原理,并解释它们如何帮助网站保持用户状态和提供个性化体验。 ## 1、基础概念解析 ### Cookie 简述 Cookie 是由 Web 服务器生成并储存在用户浏览器中的微小数据块,主要用于保持用户的会话状态和个性化设置,如登录信息、语言选择或购物车详情。这些信息帮助服务器识别用户,进而提供一个连贯且定制化的网页浏览体验。根据存储时长,Cookie 可分为两种: * **会话 Cookie(Session Cookies)**:这类 Cookie 仅在浏览器开启期间有效,关闭浏览器后即被清除。 * **持久性 Cookie(Persistent Cookies)**:这类 Cookie 在用户设备上保存一定期限,或直到用户主动删除为止。 ### Session 概览 Session 是服务器端采用的一种机制,旨在存储和管理用户状态信息。用户与 Web 应用交互时,服务器为每位用户创建一个独特的会话。Session 能够保存多种信息,例如用户认证状态、购物车内容或应用中的个人偏好。Session 的工作流程如下: 1. 用户访问服务器时,服务器生成一个独一无二的随机字符串; 2. 用户登录成功后,服务器会将 {sessionID: 随机字符串} 的键值对作为 Cookie 发送给用户; 3. 服务器使用客户端 Cookie 中的随机字符串作为键,将用户信息作为值,进行用户信息的存储; 4. 客户端随后的访问都会携带 sessionID,服务器据此识别用户身份,判断用户是否为重复访问者。 ### Cookie 与 Session 对比 1. **存储位置差异**:Cookie 数据保存在用户的本地浏览器中,而 Session 数据则存放在服务器端。 2. **安全性对比**:相较于 Session,Cookie 的安全性较低,容易受到 Cookie 劫持等攻击,故敏感信息通常应通过 Session 进行存储。 3. **资源消耗考量**:Session 存储在服务器上,因此会占用服务器资源。在访问量大的情况下,大量 Session 可能对服务器性能产生不利影响。 4. **容量限制区别**:单个 Cookie 的容量上限为 4KB,并且大部分浏览器对每个站点保存的 Cookie 数量有限制,通常为 20 个。 ## 2、Cookie 与 Session 的工作原理 ### 用户认证流程 1. 用户在 Web 应用程序中输入登录凭据并向服务器发起请求。 2. 服务器验证凭据的有效性,创建一个 Session 来存储用户的状态。 3. 服务器向用户的浏览器发送一个包含 Session 标识符(通常称为 Session ID)的 Cookie。 4. 用户的浏览器存储这个 Cookie,并在随后对服务器的每次请求中回传它。 5. 服务器接收到请求后,提取 Session ID 并查找对应的 Session 信息,以确定用户的状态和信息。 6. 如果 Session 有效,服务器处理用户的请求,并根据需要更新 Session 信息。 7. 最后,服务器根据需要生成响应数据,并将这些数据发送回用户的浏览器。  ## 3、在 Django 中应用实践 ### Cookie 的灵活运用 #### 设定 Cookie 在 Django 项目中,设定 Cookie 是通过响应对象的 `set_cookie` 方法实现的: ```python response.set_cookie(key, value='', max_age=None, expires=None, path='/', domain=None, secure=None, httponly=False) ``` **参数细节:** - `key`: 指定 Cookie 的名称。 - `value`: 赋予 Cookie 的值。 - `max_age`: 定义 Cookie 的最大存活时间(秒)。未设置或为 `None` 时,Cookie 随浏览器关闭而消失。 - `expires`: 指定 Cookie 的到期时间点。 - `path`: 设定 Cookie 有效的请求路径。 - `domain`: 确定哪些域名下 Cookie 可以被访问。 - `secure`: 设为 `True` 时,Cookie 仅在安全的 HTTPS 连接中被传输。 - `httponly`: 设置为 `True` 时,增强了 Cookie 的安全性,使其不会被客户端的 JavaScript 脚本直接访问。 #### 读取与删除 Cookie ```python # 获取 Cookie 值 cookie_value = request.COOKIES.get(key) # 移除 Cookie response.delete_cookie(key) ``` ### Session 的高效管理 #### 开启 Session 在 Django 中,启用 Session 的方式极为简单: ```python request.session["key"] = value ``` 执行上述代码,Django 会在背后为用户生成一个独一无二的 Session ID,并将其存储在客户端的 Cookie 中,以此来追踪会话。 #### 访问与清除 Session ```python # 访问 Session 数据 session_value = request.session.get('key') # 清除当前用户的所有 Session 数据 request.session.flush() # 移除 Session 中指定的键值对 del request.session["key"] ``` 通过上述方法,我们可以在 Django 中灵活地处理用户的会话数据,无论是存储、检索还是删除,都能够简洁而高效地完成。这些操作为用户提供了持久化的个性化体验,同时也为开发者提供了强大的工具来维护用户状态和数据安全。 ## 4、安全性与隐私保护 Cookie 和 Session 在提升用户体验方面确实起到了关键作用,但同时,它们也可能成为安全性和隐私问题的源头。不恰当的处理可能会暴露用户敏感数据,具体风险包括: * **跨站脚本攻击(XSS)**:网站若直接展示用户输入的内容,未经适当过滤,就可能成为攻击者植入恶意脚本、窃取 Cookie 信息的目标。 * **跨站请求伪造(CSRF)**:攻击者可能诱导用户在无意识的情况下发起请求,利用用户已经认证的会话执行未授权的操作。 * **会话劫持**:通过捕获或推测 Session ID,攻击者可能非法控制用户的会话。 为了降低这些威胁,开发者可以采纳以下安全措施: * 启用安全的 Cookie 选项(即 Secure Cookie 标志),以确保 Cookie 数据只在加密的 HTTPS 连接中传输。 * 将 Cookie 设置为 HttpOnly,这样就能有效阻止客户端脚本访问 Cookie 数据,增强安全性。 * 实施 CSRF 令牌机制,为每次表单提交提供一个独特的验证令牌,以防止 CSRF 攻击。 * 定期更新 Session ID,并在用户登录后立即进行更换,这样做可以大幅降低会话劫持的机会。 通过这些策略,开发者不仅能够确保用户数据的安全,还能够在保护隐私的前提下,为用户提供一个安全可靠的网络环境。 Last modification:March 29, 2024 © Allow specification reprint Support Appreciate the author AliPayWeChat Like 如果觉得我的文章对你有用,请随意赞赏

One comment

建议标注关键步骤的注意事项。